Europäische Supercomputer fallen Krypto-Mining-Hacks zum Opfer

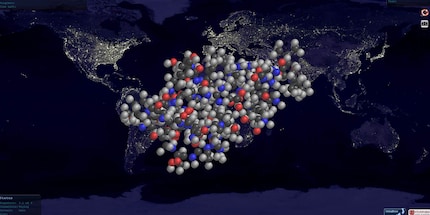

Cyber-Kriminelle haben in den vergangenen Tagen diverse Supercomputer in Europa ins Visier genommen. Mithilfe von Krypto-Mining-Hacks verschafften sie sich Zugriff zu den Riesenrechner. Schnelles Schürfen mit geklauter Rechenpower ist möglicherweise nicht das eigentliche Motiv.

Krypto-Mining-Hacks sind nichts Neues: Bereits 2018 versuchten Cyber-Kriminelle, sich via Flash Updates Zugriff zu Superrechnern und deren Rechenleistung zu verschaffen, um fremde Power fürs Schürfen von Kryptowährungen zu kriegen. Doch die Angriffe von letzter Woche erregten die Aufmerksamkeit von Sicherheitsforschern und Cyber-Experten. Bei den Attacken auf den schottischen Supercomputer ARCHER, auf fünf Cluster der Grossrechner in Baden-Württemberg und auf einen Cluster der Münchner Ludwig-Maximilian Universität wurde Schad-Software eingeschleust. Die Anzahl und der kurze Zeitraum zwischen den unerlaubten Zugriffen alleine sind schon ungewöhnlich. Doch was die wirklich grossen Fragen aufwirft, ist das Motiv hinter der Tat: Ging es darum, mit fremden Rechnern Kryptos zu minen? Oder wollten Diebe an die Daten der laufenden COVID-19-Forschung?

Wer steckt dahinter?

Cado Security, ein Spezialist für Cyber Security und digitale Forensik, hat herausgefunden, dass die Angriffe via Secure Shell Logins von Hochschul-Accounts ausgegangen sind. Die gestohlenen Logins stammen von Universitäten aus Kanada, China und Polen. Die bei den Hacks verwendete Malware wies identische File-Namen, dieselbe Vulnerability und ähnliche technische Indikatoren auf. Aus diesem Grund gehen die Experten von Cado Security davon aus, dass es sich bei allen Attacken um denselben Angreifer handelt. Beweise dafür wurden bisher aber noch nicht gefunden.

In der Schweiz und Spanien wurden kürzlich ähnliche Angriffe registriert. Dabei stellten die Ermittler dasselbe Vorgehen und dieselbe Malware fest. Gemäss Sicherheitsforscher Felix von Leitner wurden ein Supercomputer in Barcelona und das Swiss National Supercomputing Center in Lugano attackiert. Alle betroffenen Supercomputer respektive Cluster sind für weitere Untersuchungen vorsichtshalber heruntergefahren worden. Obwohl Angriffe dieser Art nicht neu sind, ist es das erste Mal, dass Cyber-Kriminelle dahinter stecken könnten. In den bisherigen Fällen waren immer Mitarbeiter am Werk, die Zugriff zu den Ressourcen der Supercomputer hatten und diese für persönliche Zwecke missbrauchten.

Was sind die Absichten?

Es ist nicht nur unklar, ob es sich tatsächlich um einen orchestrierten Angriff auf alle Ziele handelt, sondern auch, mit welchen Absichten die Täter gehandelt haben könnten. Das «Warum» beschäftigt die Beteiligten weit mehr als das «Wer». Einerseits könnten es Kriminelle gewesen sein, die persönlichen Profit aus der Aktion schlagen wollten. Denn mit der gigantischen Rechenpower von Supercomputern geht das Mining von Kryptowährungen um einiges schneller als mit herkömmlichen PCs. Cado Security vermutet aber ein anderes, besorgniserregendes Motiv: Dass die Angriffe genau zu jener Zeit stattfanden, als viele Unternehmen die Leistung ihrer Supercomputer dem Kampf gegen COVID-19 zur Verfügung stellten, finden die Cyber-Experten suspekt. Wollten die Angreifer an die Daten zur Corona-Forschung ran oder diese gar sabotieren? Egal, aus welchem Antrieb gehandelt wurde, der Zeitpunkt ist äusserst ungünstig und daher extrem verdächtig.

Noch hat keine der genannten Organisationen aufschlussreiche Details zu den Angriffen publiziert. Das Computer Security Incident Response Team der European Grid Infrastructure – eine Organisation, die Forschung rund um europäische Supercomputer betreibt – hat einige Beispiele der verwendeten Malware und erste Hinweise zu den Netzwerkangriffen veröffentlicht. Daraus lassen sich aber noch keine definitiven Rückschlüsse auf die Täterschaft oder deren Motivation ziehen. Laut Chris Doman, einem Mitbegründer von Cado Security, haben sich die Cyber-Kriminellen via Knotenpunkt zuerst Zugriff zu den Supercomputern verschafft, dort eine bekannte Vulnerability ausgenutzt und dann eine App installiert, die Monero, eine Kryptowährung, schürft.

Vieles ist ungeklärt und noch sehr vage. Eines ist jedoch sicher: Diese Angriffen werden noch lange zu reden geben. Seien es Krypto-Trader, Cyber-Experten oder Verschwörungstheoretiker: Bis das mögliche Motiv hinter den Angriffen gefunden wurde, wird ein verrücktes Szenario das nächste jagen. Was glaubst du: Wollte sich da jemand im grossen Stil selbst bereichern und mit fremder Rechenleistung heimlich Kryptos schürfen? Oder steckt in Zeiten von COVID-19 und der Umverteilung der Rechenpower von Supercomputern gar etwas Grösseres dahinter?

Wenn ich nicht gerade haufenweise Süsses futtere, triffst du mich in irgendeiner Turnhalle an: Ich spiele und coache leidenschaftlich gerne Unihockey. An Regentagen schraube ich an meinen selbst zusammengestellten PCs, Robotern oder sonstigem Elektro-Spielzeug, wobei die Musik mein stetiger Begleiter ist. Ohne hüglige Cyclocross-Touren und intensive Langlauf-Sessions könnte ich nur schwer leben.